Sostuvo que la ciberseguridad es un problema complejo que requiere una respuesta coordinada entre el sector público y el sector privado, destacando la importancia de la interacción para abordar los riesgos y amenazas que enfrenta el ciberespacio. Insistió además en la necesidad de actualizar la estrategia nacional de ciberseguridad, que actualmente data de 2019, y la importancia de la directiva NIS 2, para regular y equiparar el necesario nivel de ciberseguridad en los Estados miembros de la Unión Europea.

Recordando el aumento exponencial de ciberataques en el sector público y privado, que se ha dado por igual en todo el marco europeo, Rodríguez Díaz quiso destacar que España es un país ciberseguro, con un sistema de gestión que funciona razonablemente y que integra lo privado, a la Administración Pública y al Mando Conjunto de Ciberespacio. Destacó asimismo el impacto en Europa en campañas de desinformación y de descrédito consecuencia de la guerra entre Rusia y Ucrania y la debilidad que supone en el sector privado la cadena de suministro, pues gran parte de las empresas de España tienen el 80% del negocio descentralizado en otros países.

Riesgos de la Inteligencia Artificial Generativa

A su turno, Icía Masid Urbina, del Mando Conjunto del Ciberespacio, abordó el impacto en la Ciberseguridad de la Inteligencia Artificia Generativa (IAG), un tipo de Inteligencia Artificial (IA) que utiliza la capacidad del procesamiento de lenguaje natural que tiene la IA, uno de los usos que más se están explotando actualmente. La IAG plantea tanto oportunidades como desafíos para la ciberseguridad. Por un lado, puede mejorar significativamente nuestras capacidades de defensa, pero también puede dar lugar a una nueva generación de amenazas que son más difíciles de detectar y contrarrestar. Además, destacó Masid,nos enfrentamos a desafíos cambiantes. A medida que la IAG se vuelve más avanzada, también lo hacen las amenazas.

Este paradigma de la IAG y su relación con la ciberseguridad, van a jugar un papel clave en la situación geopolítica actual, en términos de poder y rivalidad, se ha convertido en un bien estratégico. “Es el petróleo o la electricidad de nuestro siglo”.

Icía Masid destacó como en materia de seguridad y defensa, las Fuerzas Armadas saben que la IA tiene el potencial de transformar las capacidades militares y de seguridad de los países. Es una carrera armamentística. “No va solo de defender contra el ciberfraude, el ciberterrorismo, etc. Tampoco va solo de tecnología. Va de defender los derechos y libertades de las naciones”.

A pesar de la revolución que ha supuesto, todavía es demasiado pronto, dijo, para saber con precisión cuáles serán los cambios más significativos en relación con el poder. Finalizó con una frase que tomo prestada del Almirante Roca, Comandante del Mando Conjunto del Ciberespacio: “El mayor riesgo de la IA es no usarla”.

Ciberinteligencia y Ciberterrorismo: la tormenta perfecta

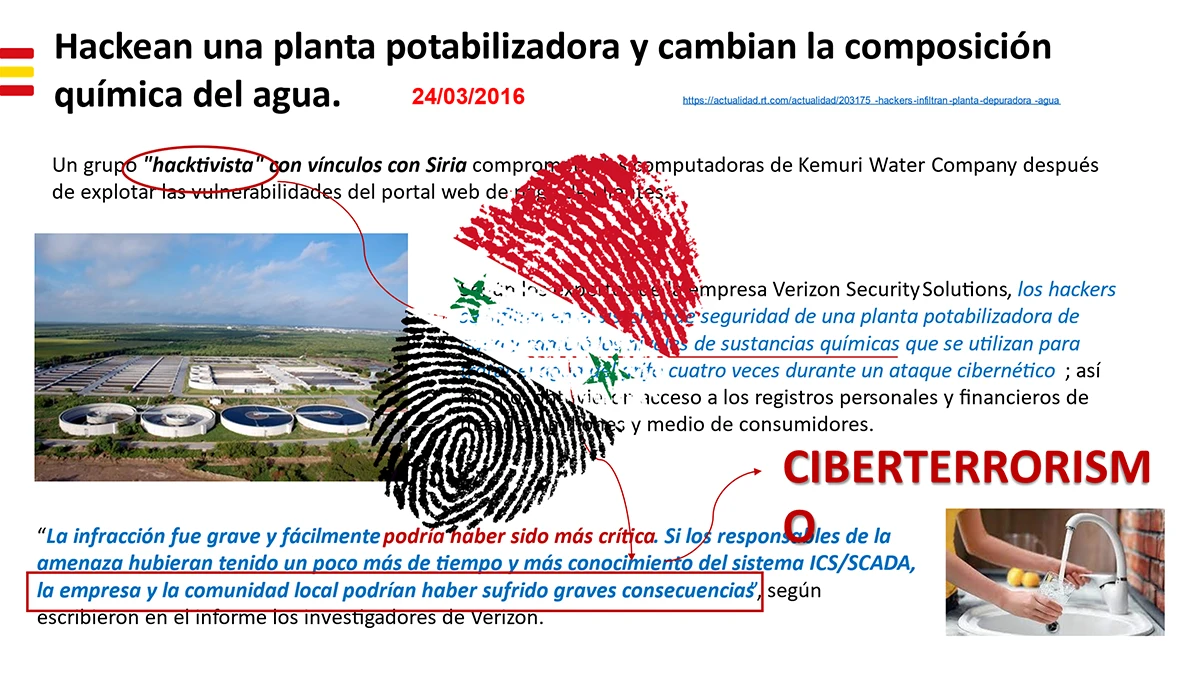

El Coronel Luis F Hernández García, del Área Técnica de la Jefatura de Información de la Guardia Civil, apuntó que el ciberterrorismo no es solo una acción realizada por antisociales con capucha, sino que puede ser llevada a cabo, como estamos viendo, por Estados hostiles, servicios de inteligencia, el poder económico y actores de espionaje industrial. En las ciberamenazas se habla de hacktivistas, ciberdelincuentes, ciberterroristas, ciberespías… una amalgama de actores que concurren en el ciberespacio con acciones, destacó, que pueden llegar de lo digital a lo físico, y puso como ejemplo el hackeo de una planta potabilizadora en la que se cambió la composición química del agua, todo un ataque ciberfísico. Incidió además en la necesidad de desarrollar estrategias efectivas para enfrentar estas amenazas y proteger las infraestructuras críticas.

El coronel Hernández puso el acento en la transversalidad en cuanto a objetivos, técnicas y modos operandi entre estos actores, lo que hace que el ciberespacio sea un campo propicio para acciones disruptivas y desestructuradoras, el escenario de la tormenta perfecta. También mencionó la importancia de considerar la hipótesis más probable y la hipótesis más peligrosa en cuanto a las amenazas cibernéticas. La hipótesis más probable es el uso de internet con fines terroristas, mientras que la hipótesis más peligrosa es que las infraestructuras tecnológicas sean objeto de la acción terrorista.

Proporcionó varios ejemplos de ciberterrorismo, incluyendo la financiación del terrorismo a través de campañas de extorsión vía ransomware y la utilización de internet, con escaso impedimento legal, para la propaganda y el reclutamiento. Incidió en la importancia de considerar la atribución de los ciberataques, ya que la falta de indicadores objetivos puede hacer que sea difícil predecir y prepararse para estas amenazas, y en la importancia de considerar la cibercriminalidad y la ciberdelincuencia como ciberterrorismo. “El volumen de ciberataques que se están sufriendo a nivel mundial, o que sufrimos a nivel nacional, es brutal. Y que más de la mitad sean o bien ataques dirigidos o ataques sin atribución, creo que es algo para que nos empecemos a preocupar”.